El Caos Organizado: Por qué una Nomenclatura Inteligente es el pilar de una Infraestructura Digital

En el mundo de la tecnología, a menudo nos deslumbran los conceptos complejos como la virtualización, el cloud computing o la ciberseguridad. Sin embargo, uno de los pilares más fundamentales y a menudo subestimados para que todo funcione de manera eficiente y segura es algo tan aparentemente simple como el nombre que le damos a las cosas.

Una infraestructura de red sin un estándar de nomenclatura es como una ciudad sin nombres en las calles o números en las casas. Puedes vivir en ella, pero encontrar algo rápidamente, solucionar un problema o dar indicaciones se convierte en una pesadilla. Este artículo explora el valor estratégico de implementar un sistema de nomenclatura coherente para todos tus activos digitales.

Más Allá de la Etiqueta: El valor estratégico de un buen nombre

Adoptar una nomenclatura estandarizada es un ejercicio de orden, ademas de una inversión estratégica con retornos medibles en eficiencia, seguridad y escalabilidad.

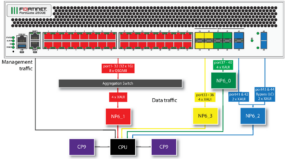

- Resolución de Incidentes a mayor velocidad: Imagina recibir una alerta del dispositivo

MAD-DC01-SWCOR-01. Sin consultar ningún documento, un ingeniero ya sabe que el problema está en el switch de núcleo principal (SWCOR-01) del centro de datos de Madrid (MAD-DC01). Esta identificación instantánea reduce drásticamente el Tiempo Medio de Resolución (MTTR). Compáralo con una alerta de un dispositivo llamadoSwitch-Pacoo192.168.1.254. - Escalabilidad sin Fricción: Cuando tu red crece, ¿cómo añades 10 nuevos switches o 50 servidores? Un sistema lógico te permite asignar nuevos nombres de forma predecible y sin duplicados, asegurando que la expansión sea ordenada en lugar de caótica.

- Fortaleza en la Seguridad: Una lista de activos bien nombrados es la primera línea de defensa. Permite identificar rápidamente dispositivos no autorizados (

¿Qué es este "Android-Juan" en nuestra red de servidores?) y aplicar políticas de seguridad granulares basadas en el rol y la ubicación definidos en el propio nombre del dispositivo. - Habilitador de la Automatización: Las herramientas modernas de gestión de la configuración (como Ansible, Puppet) y los scripts personalizados dependen de patrones predecibles. Un nombre como

BCN-WEBSRV-* te permite aplicar una actualización a todos los servidores web de Barcelona con una sola línea de código. La automatización es imposible en un entorno de nombres aleatorios.

La Anatomía de un Nombre Perfecto: El Método

La clave no es la complejidad, sino la coherencia. Una de las fórmulas más robustas y adaptables para nombrar dispositivos de red es la siguiente:

[Ubicación] - [Tipo y Rol] - [Secuencial]

Vamos a desglosarlo:

1. Ubicación (El «Dónde»)

Define la localización física o lógica del activo. La granularidad depende de tu tamaño.

- Gran Empresa:

PAÍS-CIUDAD-EDIFICIO-PLANTA-RACK(ES-MAD-S01-P03-R05) - PYME:

SEDE-DEPARTAMENTO(OFICINA-VENTAS)

2. Tipo y Rol (El «Qué» y «Para Qué»)

Identifica el hardware y su función usando códigos cortos y estandarizados.

| Tipo de Dispositivo | Código | Rol Común | Código de Rol |

| Switch | SW | Core / Núcleo | COR |

| Router | RTR | Acceso | ACC |

| Firewall | FW | Borde(edge) / Perímetro | EDG |

| Servidor | SRV | Web | WEB |

| Punto de Acceso | AP | Base de Datos | DB |

Ejemplo combinado: SRVWEB (Servidor Web), SWACC (Switch de Acceso).

3. Secuencial (El «Cuál»)

Un número para diferenciar equipos idénticos en la misma ubicación. Usa siempre ceros a la izquierda (01, 02, 03) para asegurar un ordenamiento correcto en las listas.

Ejemplos prácticos:

BCN-S02-P04-SWACC-03: El tercer switch de acceso en la planta 4 de la sede 2 de Barcelona.OFI-SRVDB-01: El primer servidor de base de datos de la oficina.

Implementación: Reglas de Oro para el Éxito

Un sistema de nomenclatura es tan bueno como su aplicación.

Sigue estas reglas:

- Documenta tu Estándar: Crea una «fuente de la verdad» (una Wiki interna es ideal) donde se defina la fórmula, los códigos y los ejemplos. Debe ser la referencia obligada para todo el equipo.

- La Consistencia es Sagrada: No hay excepciones. Desde una impresora de red hasta un clúster de virtualización, todo debe seguir la misma lógica.

- Sintaxis Limpia: Usa solo letras, números y guiones (

-). Evita espacios, guiones bajos y otros símbolos que pueden causar estragos en scripts y sistemas operativos. - Une lo Físico y lo Lógico: El hostname de un switch debe coincidir con la etiqueta física pegada en su chasis. Esto es vital para el personal de campo en un momento de crisis.

- Integra con DNS y DHCP: El nombre debe ser resoluble. Asegúrate de que tus servidores DNS y DHCP estén sincronizados con tu estándar de nomenclatura.

Dedicar tiempo a definir e implementar un estándar de nomenclatura es algo que te hará ganar tiempo en el futuro; es la base de una gestión de activos profesional, eficiente y segura. Esta es la diferencia entre controlar un ejército disciplinado de activos digitales o pastorear un rebaño caótico.

Piénsalo de esta manera: los grandes arquitectos no construyen sin un plano detallado y una leyenda clara. Tu estándar de nomenclatura es ese plano para tu ecosistema digital; es la disciplina fundamental que transforma un simple conjunto de componentes tecnológicos en una arquitectura de sistemas verdaderamente profesional, resiliente y preparada para cualquier desafío futuro.

Desde Taquion Cybersecurity, colaboramos en la gestión de redes de todos los tamaños, ya sea desde las fases iniciales de diseño y creación o en redes que han entrado en modo caos y necesitan ser ordenadas y mejoradas. Para cualquier consulta, estamos a vuestra disposición. Nos leemos en el siguiente artículo. ¡Saludos!